s2-052漏洞复现

参考链接:

http://www.freebuf.com/vuls/147017.html

http://www.freebuf.com/vuls/146718.html

漏洞描述:

该漏洞由lgtm.com的安全研究员汇报,编号为 CVE-2017-9805 ,漏洞危害程度为高危(Critical)。

当用户使用带有 XStream 程序的 Struts REST 插件来处理 XML payloads 时,可能会遭到远程代码执行攻击。

Struts 2.5 – Struts 2.5.12 版本,据称还影响到 2.3.33 版本。

环境搭建:

Ubuntu(搭建靶机环境)

apt install git docker.io docker-compose

git clone https://github.com/vulhub/vulhub.git

cd vulhub/struts2/s2-052/

docker-compose build

docker-compose up -d

创建完成

漏洞复现过程:

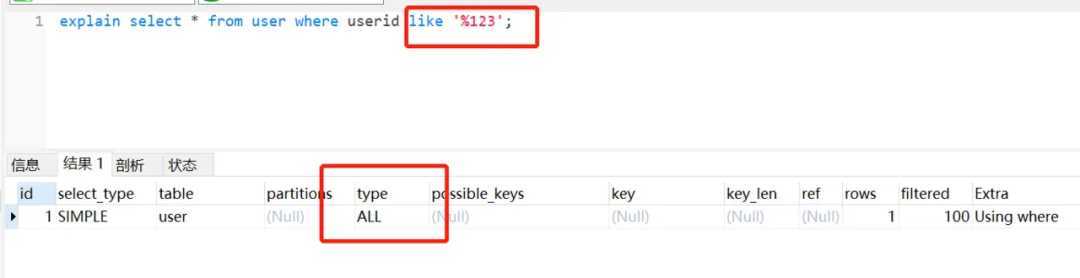

向页面发送POC脚本

# 注意数据包头要有这个

Content-Type: application/xml

# POST提交的数据

通过执行touch命令,我们可以在目标主机生成任意文件。

这里我通过验证脚本进行了测试

京公网安备 11010802041100号

京公网安备 11010802041100号