作者:zhuzhu-2012_389 | 来源:互联网 | 2023-06-19 12:26

1996年,一部汤姆·克鲁斯主演的电影《碟中谍》在美国上映,自此开启了系列电影的华丽篇章。电影中的经典场景至今记忆犹新——阿汤哥通过隐形眼镜骗过虹膜识别、绑架大亨模拟声音片段、3D打印人脸面具通过人

1996年,一部汤姆·克鲁斯主演的电影《碟中谍》在美国上映,自此开启了系列电影的华丽篇章。电影中的经典场景至今记忆犹新——阿汤哥通过隐形眼镜骗过虹膜识别、绑架大亨模拟声音片段、3D打印人脸面具通过人脸认证、窃取反派的残余指纹来解锁保险柜。

(《碟中谍》电影片段)

随着产业互联网时代的来临,这些当时看来异想天开的高科技,在23年后的今天已经被广泛应用,藏在每个人的手机里。互联网科技和生活场景的高度融合,给人们的生活带来极大的便利,生物识别技术也已经作为一种普遍的底层技术应用于各行各业。

机场安检,通过采用人脸识别技术,高达99.7%的识别准确率,在一秒的时间内就能完成乘客的认证核验;

社区自助服务终端,集成指纹仪、指静脉以及虹膜摄像头,让市民快速准确地完成身份认证,快捷办理金融和生活服务;

手机端,通过生物识别完成解锁、登录、支付已经成为很多手机厂商和APP厂商频繁采用的技术手段。

然而,一旦这些底层技术被不法分子破解,产业互联网的发展将会严重受阻。

当指纹、面部、声纹等生物识别技术开始接管传统的密码和身份验证方式,人们开始思考新的问题:生物识别安全吗?

腾讯安全玄武实验室的研究成果告诉我们:不完全安全。

安全是一个相对的概念,世界上没有绝对的安全。——这是安全圈共识已久的定论。但是,想要证明一个系统不安全,首先要发现漏洞。

屏下指纹验证技术的 “残迹重用”漏洞发现、iPhone 的Face ID技术漏洞发现、手机支付的声纹验证漏洞发现,皆出自玄武之手。

攻破Face ID:一次偶然的发现

前段时间热播的电视剧《亲爱的,热爱的》,讲述的是网络安全攻防赛的故事。剧中有一个桥段让马彬印象深刻。男主为了解锁女主的手机,趁女主熟睡时用一个简单粗暴的手段——扒开眼皮,进行Face ID验证。

(《亲爱的热爱的》电影片段)

“男主作为一个网络安全从业者,居然用这种没有技术含量的手段?”陈昱调侃道。

马彬和陈昱是玄武实验室的安全研究员,专攻生物识别。前者擅长软件,后者擅长硬件,两位搭档相辅相成。

研究Face ID的缘起,是从一个2D人脸识别产品的安全测试任务开始的。他们最初使用打印出来的高清照片一直破解失败,于是马彬通过一系列逆向分析去寻找原因,发现识别算法中存在一些有关识别矩形边框的逻辑。于是,灵机一动的陈昱把打印出来的高清照片的直角边剪成锯齿状,放到三脚架上用手机对着识别,顺利通过了这套人脸识别系统。这一次小测试给了他们俩很大的信心。

Face ID的破解远不止这场测试任务简单。当陈昱和马彬在尝试软硬件研究一直没有突破性进展的时候,他们将目标瞄准了“活体检测”。

生物识别技术背后的“活体检测”功能,是筛选人们“真假”特征认证过程中的一部分。不仅能够防御伪造攻击,还可以防止用户在非知情状态下的解锁行为。苹果公司在iPhone的Face ID人脸识别系统中,使用了注视检测这一活体检测功能,该功能要求用户眼睛睁开而且正视手机时才允许解锁。

他们发现,平时戴着眼镜也能通过Face ID解锁手机。而当 Face ID 识别到用户戴着眼镜时,就会自动跳过对眼部区域 3D 信息的提取,所以只需要找到Face ID如何扫描用户眼睛进行活体检测,就能完成破解。

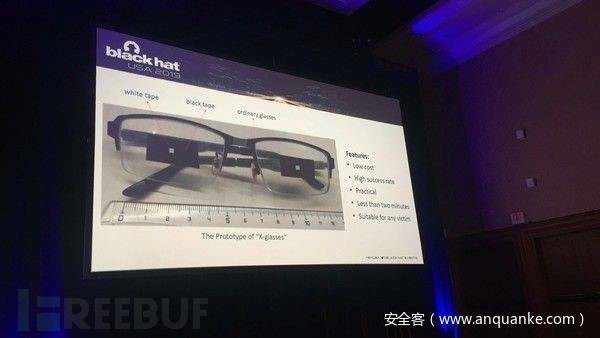

于是,他们制作了一副眼镜原型——X-Glasses以模仿眼睛的构造,并将这款特殊的眼镜戴在模拟者脸上,成功“欺骗” Face ID,解锁手机。

“如果《亲爱的,热爱的》男主韩商言有这款X眼镜,就不用扒开女主角的眼皮解锁了。”陈昱笑着说。

(在Black Hat 2019上演示Face ID研究成果)

受到X-Glasses的鼓舞,他们对活体检测的通用攻击方法进行了深入研究,研究面覆盖了2D/3D人脸识别、声纹数字锁、指纹锁等常见的生物认证手段,首次提出了软件无感知生物特征注入、远程生物认证登录攻击等新的攻击方法和攻击面。在今年举办的Black Hat USA上,腾讯安全玄武实验室公布了这项研究成果。

破解声纹识别:一场自导自演的攻击试验

近日《华尔街日报》报道,有犯罪分子成功模仿了英国某能源公司在德国母公司CEO的声音,诈骗了220000欧元巨款。声音模拟技术和声纹识别,再次受到行业的关注。

人们说话过程中所蕴含的语音特征和发音习惯几乎是独一无二的,而声纹识别正是根据待识别语音的声纹特征,来识别该段语音所对应的说话人的过程。声纹识别,已经广泛应用在手机支付上。

关于声纹识别的破解,陈昱和马彬有一段有趣的故事——他们自编自导自演了一场试验,证明破解声纹识别只需要三步。

(手机支付声音锁)

第一步,设计语料。利用汉语的谐音和声纹产品对鲁棒性的要求,设计一个数字对应表,例如我代替5,是代替4,等汉语常见字映射到数字,同时还能利用汉语声母和韵母可进行音素级别的拼接。

第二步,设计剧本。陈昱伪装成快递员,打电话给马彬,通过核实地址、确认收货等常见语句,让对方触碰上述语料,搜集声音素材。

第三步,语料拼接。如果说前两步还属于社会工程学,难度系数较低,那第三步才是真正地考验技术能力。简单地拼接语料,并不能通过声纹识别,因为声纹识别的关键技术在于活体检测。

如何通过活体检测呢?他们借鉴了X-Glasses的经验,探索系统在哪种场景下会降低活体检测的阈值?——环境嘈杂的时候。只需要在原来拼接好的声波上叠加一个强度合适的随机噪音轨,即可完成声纹识别。

通过这场有趣的试验,陈昱成功破解了马彬的手机支付声纹锁。

这一项安全研究发现在GeekPwn国际安全极客大赛上得以展示。安全研究员根据声音样本,模拟声纹特征,合成一段“攻击”语音,对现场提供的四个具有声纹识别功能的设备发起攻击,欺骗并通过了“声纹锁”的验证。

破解指纹识别:一张纸,一秒钟,解锁屏下指纹

不止Face ID、声音锁,指纹识别也是近年颇受关注的生物识别技术之一。随着指纹技术广泛应用在各类移动设备上,作为身份识别的重要象征,对生物指纹的研究也逐渐受到安全行业的关注。

“指纹识别应用最多的是在手机的解锁和支付方面,尤其是在手机锁屏。”陈昱说。玄武对于指纹研究的一个重大发现,就是针对安卓手机广泛应用的屏下指纹技术。

上一代手机指纹解锁功能大多使用电容原理,利用人体导电的特性获得指纹的凹凸信息。而屏下指纹解锁功能则是利用光学技术捕捉用户的指纹影像。玄武实验室在研究中发现,通过反射体欺骗的方法,可以利用屏幕上残存的指纹痕迹,让屏下指纹传感器认为手机的主人正在使用指纹验证。利用这种攻击方式,只要用一张纸,一秒钟,即可解锁手机。

在GeekPwn2018国际安全极客大赛上,玄武实验室首次披露了该漏洞,并命名为“残迹重用”漏洞。

(TK与蒋昌建在GeekPwn2018国际安全极客大赛上)

没有绝对的安全,以攻为守方能构筑安全

相比传统密码,生物识别给人们的生活带来极大的便利,同时也带来新的安全隐患。没有绝对的安全,只有“更安全”。以攻为守,挖掘漏洞、提交漏洞给厂商并协同修复,是近年来国内外厂商开始主动选择的一种方式。攻击和防御,是网络安全必不可缺的一体两面。

“这是一个正常但缓慢的转变过程”,腾讯安全玄武实验室掌门人于旸说,“就像我指出某人的缺点,人们正常的第一反应是‘你在挑我毛病’,而‘君子闻过则喜’的道理是需要经过一番修炼后才能明白的。”