华为NAT&DHCP实验

实验演示:NAT&DHCP实验

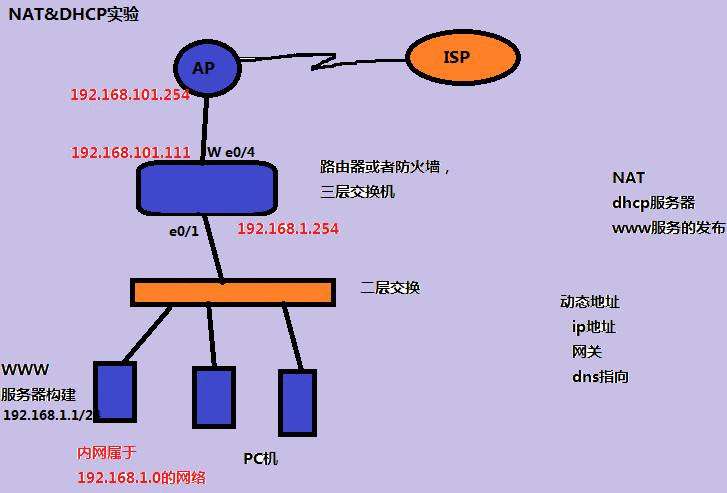

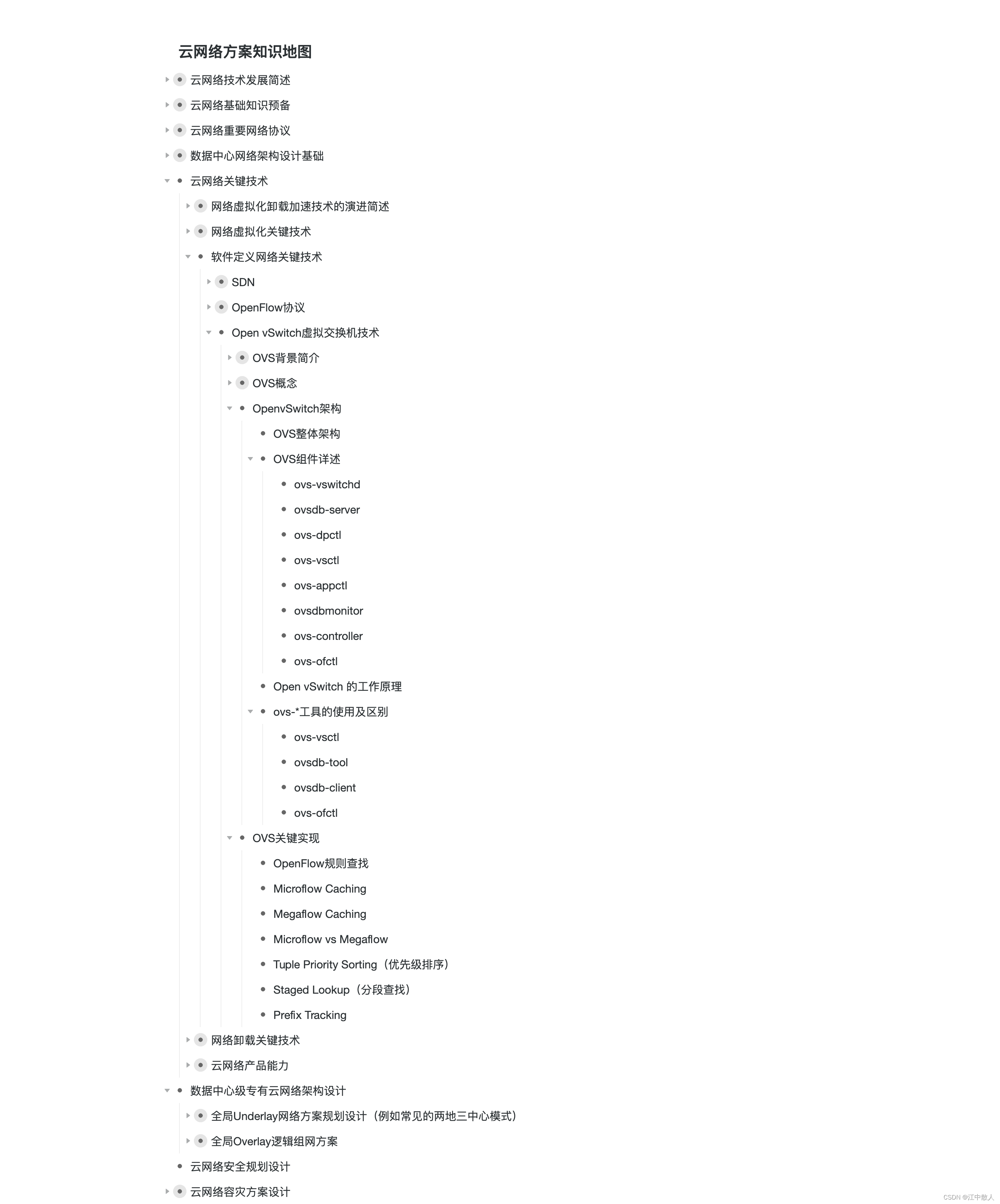

1. 组网需求

? 公司内部需要一台DHCP服务器,为内网用户动态分配地址。提供上网。

? 公司内部有一台WWW服务器,需要为外网提供服务。

? 现有一台无线AP可以提供上网服务,链接至ISP。

? 要求防火墙实现控制,当外网访问192.168.101.111/24时自动转到WWW服务器192.168.1.1/24。

2. 组网图

3. 配置步骤

(1) 配置各接口的IP 地址。

[Fw4]int Ethernet 0/1

[Fw4-Ethernet0/1]ip add 192.168.1.254 24

[Fw4-Ethernet0/1]int eth 0/4

[Fw4-Ethernet0/4]ip add 192.168.101.111 24

[Fw4]firewall zone trust

[Fw4-zone-trust]add int Ethernet 0/1

[Fw4]firewall zone untrust

[Fw4-zone-untrust]add int Ethernet 0/4

(2) 配置路由。

[Fw4]ip route-static 0.0.0.0 0.0.0.0 192.168.101.254

(3) 配置NAT。

[Fw4]acl number 2000

[Fw4-acl-basic-2000]rule 10 permit source 192.168.1.0 0.0.0.255

[Fw4]nat address-group 1 192.168.101.111 192.168.101.111

[Fw4]interface Ethernet 0/4

[Fw4-Ethernet0/4]nat outbound 2000 address-group 1

[Fw4-Ethernet0/4]nat server protocol tcp global 192.168.101.111 www inside 192.168.1.1 www

(4) 配置内网WWW服务器。(使用linux配置www服务器.略)

(5) 外网用户测试访问。

(6) 配置DHCP。

[Fw4]dhcp enable

[Fw4]dhcp server ip-pool zzu

[Fw4-dhcp-pool-zzu]gateway-list 192.168.1.1

[Fw4-dhcp-pool-zzu]dns-list 222.88.88.88 222.85.85.85

[Fw4-dhcp-pool-zzu]network 192.168.1.0 mask 255.255.255.0

[Fw4]dhcp server forbidden-ip 192.168.1.1

[Fw4]dhcp server forbidden-ip 192.168.1.254

(7) 内网用户测试DHCP的工作。

【命令】

acl number acl-number [ name acl-name ] [ match-order { auto | config } ]

undo acl { all | name acl-name | number acl-number }

【描述】

acl 命令用来创建一个IPv4 ACL,并进入相应的ACL 视图。undo acl 命令用来删除IPv4 ACL。缺省情况下,不存在任何 ACL。

需要注意的是:

? 使用 acl 命令时,如果指定编号的IPv4 ACL 不存在,则创建该ACL 并进入其视图,否则直接进入其视图。

? 用户只能在创建 ACL 时为其指定名称,ACL 一旦创建,便不允许对其名称进行修改或删除。

? WLAN ACL 不支持name acl-name 参数,即不允许为WLAN ACL 指定名称。

? 当 ACL 内不存在任何规则时,用户可以使用本命令对该ACL 的规则匹配顺序进行修改,否则不允许进行修改。

? WLAN ACL 和用户自定义ACL 都不支持match-order { auto | config }参数,它们的规则匹配顺序都只能为配置顺序。

【命令】

display acl { acl-number | all | name acl-name } [ | { begin | exclude | include }regular-expression ]

【描述】

display acl 命令用来显示ACL 的配置信息。需要注意的是,如果用户在配置 ACL 的时候指定了match-order 参数,则在使用display acl 命令时,显示的是交换机按照auto(深度优先)或config(配置顺序)对ACL 中的规则进行排序后的结果。

【命令】

rule [ rule-id ] { deny | permit } [ rule-string ]

undo rule rule-id [ fragment | source | time-range ]*

【描述】

rule 命令用来定义ACL 规则。undo rule 命令用来删除ACL 规则或者规则中的某些属性信息。在删除一条 ACL 规则时,如果不指定其他参数,交换机将这个ACL 规则完全删除;否则交换机只删除该ACL 规则中相应的属性信息。

【命令】

rule [ rule-id ] { deny | permit } protocol [ rule-string ]

undo rule rule-id [ destination | destination-port | dscp | fragment | icmp-type| precedence | source | source-port | time-range | tos ]*

【举例】

# 创建高级ACL 3000,定义规则1,拒绝源IP 地址为192.168.0.1 并且DSCP 优先级为46 的IP 报文通过。

[Sysname] acl number 3000

[Sysname-acl-adv-3000] rule 1 deny ip source 192.168.0.1 0 dscp 46

[Sysname-acl-adv-3000] quit

DHCP:

启动 DHCP 服务 dhcp enable

关闭DHCP 服务 undo dhcp enable

创建 DHCP 地址池或进入DHCP 地址池视图

dhcp server ip-pool pool-name

删除 DHCP 地址池

undo dhcp server ip-pool pool-name

配置静态绑定的IP 地址和MAC 地址

配置静态绑定的 IP 地址

static-bind ip-address ip-address [ mask netmask ]

删除静态绑定的 IP 地址

undo static-bind ip-address

配置静态绑定的客户端MAC 地址

static-bind mac-address mac-address

删除静态绑定的客户端 MAC 地址

undo static-bind mac-address

置动态分配的 IP 地址范围

network ip-address [ mask netmask ]

删除动态分配的IP 地址范围undo network

配置 DHCP 地址池中不参与自动分配的IP 地址

dhcp server forbidden-ip low-ipaddress [ high-ipaddress ]

删除 DHCP 地址池中不参与自动分配的IP 地址 undo dhcp server forbidden-ip low-ipaddress [ high-ipaddress ]

配置 DHCP 地址池中动态分配的IP 地址租用有效期限 expired { day day [ hour hour [ minuteminute ] ] | unlimited }

恢复 DHCP 地址池中动态分配的IP 地址租用有效期限为缺省值undo expired

配置 DHCP 客户端的出口网关地址

gateway-list ip-address1 [ ip-address2 …ip-address8 ]

删除 DHCP 客户端的出口网关地址

undo gateway-list { ip-address | all }

配置分配给 DHCP 客户端的域名

domain-name domain-name

删除分配给 DHCP 客户端的域名undo domain-name

配置 DHCP 客户端的DNS 服务器的IP 地址

dns-list ip-address1 [ ip-address2 …ip-address8 ]

删除 DHCP 客户端的DNS 服务器的IP 地址

undo dns-list { ip-address | all }

NAT:

地址转换的配置包括:

? 配置地址池

? 配置访问控制列表和地址池的关联

? 配置访问控制列表和接口的关联(EASY IP 特性)

? 配置内部服务器

? 配置地址转换的有效时间

定义一个地址池

nat address-group start-addr end-addr pool-name

删除一个地址池 undo nat address-group pool-name

每个地址池中的地址必须是连续的,每个地址池内最多可定义 64 个地址。需要注意的是:当某个地址池已经和某个访问控制列表关联进行地址转换,是不允

许删除这个地址池的。

增加访问控制列表和地址池关联

nat outbound acl-number address-group pool-name

删除访问控制列表和地址池关联

undo nat outbound acl-number address-group pool-name

增加访问控制列表和接口关联

nat outbound acl-number interface

删除访问控制列表和接口关联

undo nat outbound acl-number interface

增加一个内部服务器

nat server global global-addr { global-port | any | domain | ftp |pop2 | pop3 | smtp | telnet | www } inside inside-addr{ inside-port | any | domain | ftp | pop2 | pop3 | smtp | telnet |www } { protocol-number | ip | icmp | tcp | udp }

删除一个内部服务器

undo nat server { global | inside } address { port | any | domain |ftp | pop2 | pop3 | smtp | telnet | www } { protocol-number | ip |icmp | tcp | udp }

NAT 的显示和调试

查看地址转换的配置信息 display nat

查看地址转换的状况

display nat [ translations [ global ip-address | insideip-address ] ]

查看NAT 分片HASH 表内容display nat fragqueue

显示NAT 分片缓存HASH 表内容。display nat fragbuffer

DHCP 中继的配置

DHCP 的配置包括:

? 配置接口辅助 IP 地址

? 配置透传转发协议

增加接口 IP 辅助地址ip relay-address ip-address

删除接口 IP 辅助地址undo ip relay-address [ ip-address ]

京公网安备 11010802041100号

京公网安备 11010802041100号