喜欢就关注我们吧!

提前祝大家中秋节加国庆节快乐

每年的这个时候,都要迎来三所的实验室能力验证,今年也不例外。在毫无准备的情况下,下载了服务器镜像文件,然后等待当天的答题。内心可以说毫无波澜。(因为觉得题目可能都是些纯理论的东西。。)

但是显然我错了,拿到解压密码,加载镜像文件后,再对着看了看题目。这家伙,真的有意思。除了基本的取证考察项目外,居然还掺杂了个逆向题。看着答题首页的倒计时,让我觉得有种在参加CTF比赛的错觉。。不过,总体来说还是挺不错的。

这里边有几个我觉得挺有意思的小技巧,分享给大家。

TIPS1,通常在取证过程中,复现涉案网站是第一步。然后查看网站后台权限和用户情况以及功能等等。但是,如果数据库的管理员密码经过MD5加密且无法解密,使用数据库命令替换密码又不生效的情况下。(我也不知道为什么,反正我当时就不行)。就需要找到相关的登陆验证的源码,进行修改。

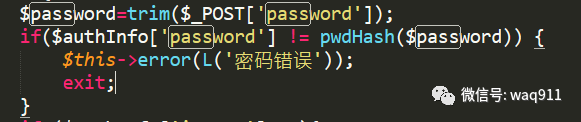

这里的代码是THINKPHP的,直接找到Controller文件夹,找到相关文件PublicController.class.php,定位验证函数:

if($authInfo['password'] != pwdHash($password)) { $this->error(L('密码错误')); exit; }

输入密码不等于md5解密后的密码,直接输出错误并跳出当前函数。

将

$authInfo['password'] != pwdHash($password)

判断条件的结果设置为错误即可绕过验证。

$authInfo[&#39;password&#39;]<0

这里直接简单修改成,即可实现输入任意密码登陆。

登陆后台后&#xff0c;还有个二级密码验证&#xff0c;同理的方法绕过。

TIPS2&#xff0c;从整体思路上解答这个题&#xff1a;

主要是最后一题&#xff0c;相对来说还是比较有难度的&#xff0c;其他人也都发了解题过程。我就简单说下我的解题过程&#xff1a;

题目是&#xff1a;

嫌疑人使用专用程序下载远端文件&#xff0c;请对该程序进行分析&#xff0c;请列出下载程序中登录文件服务器的密码 。

第一步&#xff0c;查找到底是什么程序&#xff0c;看了看history的日志&#xff0c;发现有个可以程序PMDUMP&#xff0c;嫌疑人给他了一个755权限&#xff0c;然后运行了。这个很可疑。搜了下全盘没找到&#xff0c;使用取证大师给他恢复出来。

然后导出到本地KALI虚拟机下进行查看。

常规的话&#xff0c;使用binwalk看下文件的基本结构&#xff0c;初步判断下是什么语言环境写的。

查完之后&#xff0c;发现是个ELF文件&#xff0c;且被一种PTP的加固了。这样的话直接拖进IDA应该就没法看源码。

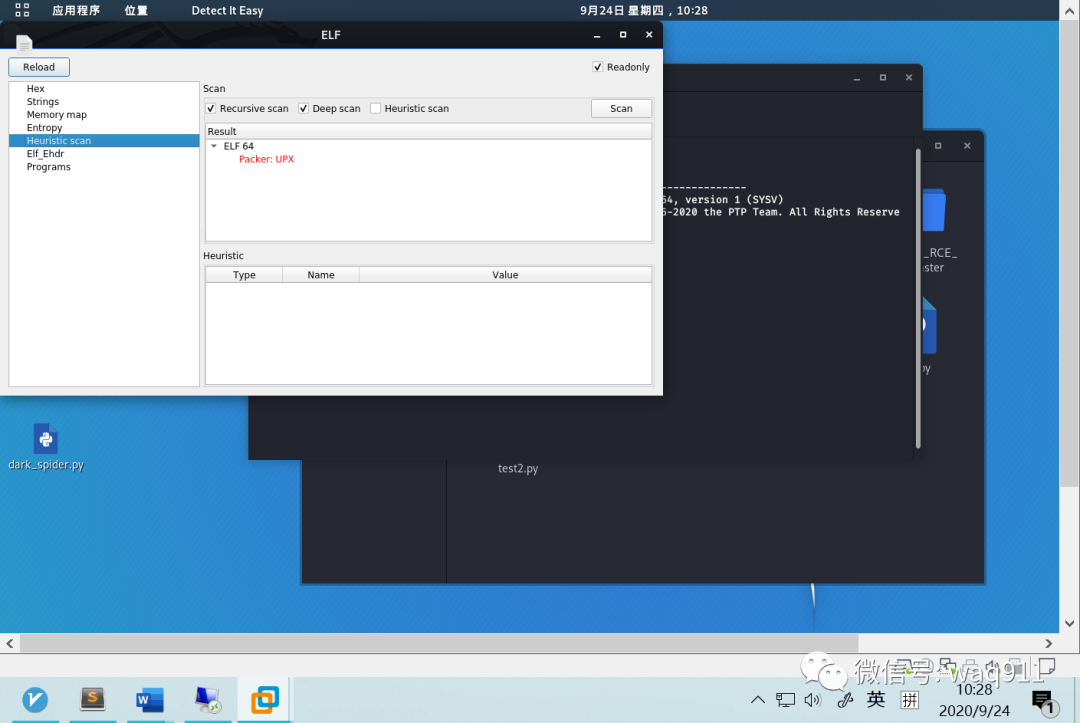

掏出之前搜集的工具&#xff0c;Detect-It-Easy 3.0。

下载地址&#xff1a;https://github.com/horsicq/DIE-engine/releases

查看具体是什么加密方式&#xff1a;

接着发现是个UPX壳&#xff0c;然后尝试直接用upx脱壳&#xff0c;结果失败了。

很显然&#xff0c;虽然是Upx壳&#xff0c;但是肯定被修改了&#xff0c;只需要知道修改了哪里。

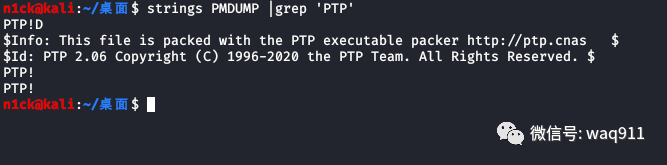

首先&#xff0c;linux下使用strings对PMDUMP进行&#39;UPX&#39;字符串搜索&#xff1a;strings PMDUMP| grep &#39;UPX&#39;。

因为通过binwalk&#xff0c;有一个标注&#xff1a;Copyright (C) 1996-2020 the PTP Team. All Rights Reserved. 接着&#xff0c;尝试搜索字符&#39;PTP&#39;。

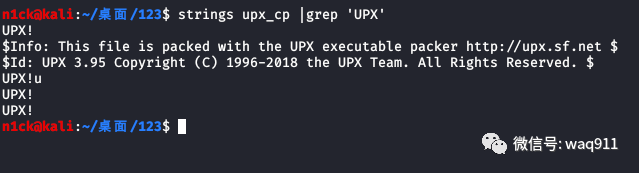

再然后&#xff0c;随便找个ELF文件用upx加密。

再用string命令对生成号的文件进行检索。

对比刚刚对PMDUMP的截图&#xff0c;可以发现&#xff0c;PTP替换了UPX字符。

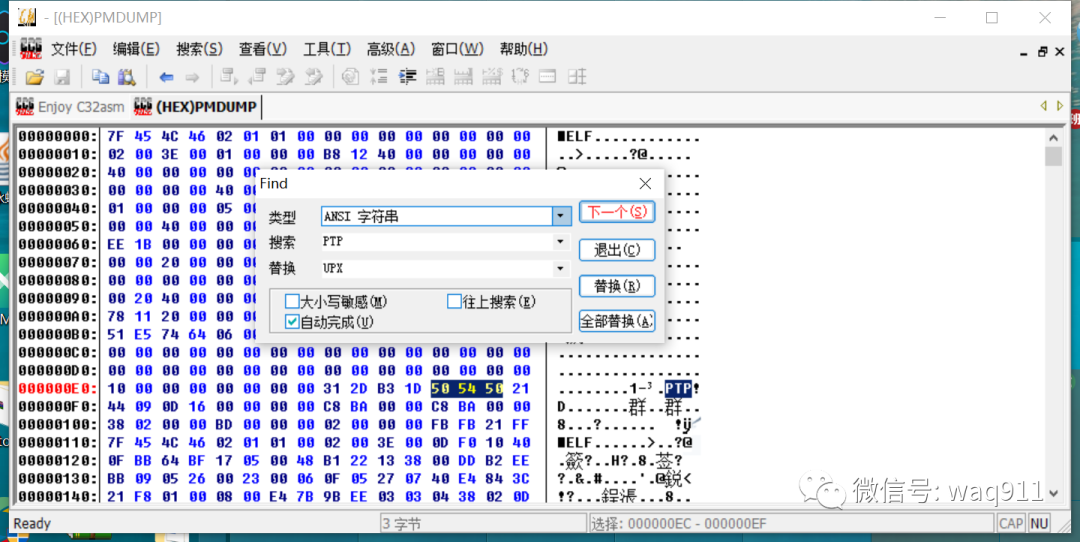

所以&#xff0c;使用C32AM软件打开PMDUMP文件&#xff0c;替换PTP为UPX。

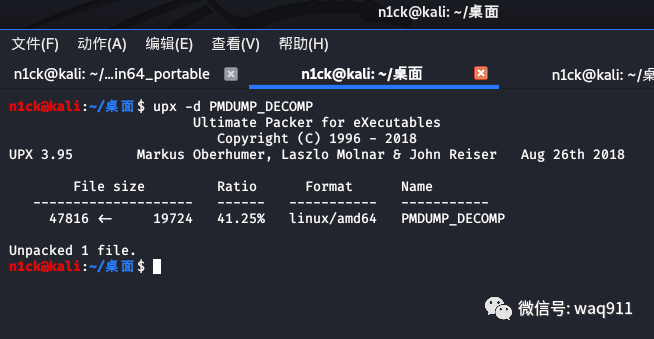

之后&#xff0c;使用UPX进行脱壳。

脱壳后&#xff0c;再用binwalk查看&#xff1a;

可以看到已经脱掉UPX壳&#xff0c;接下来使用IDA打开这个ELF文件&#xff0c;直接F5反编译。

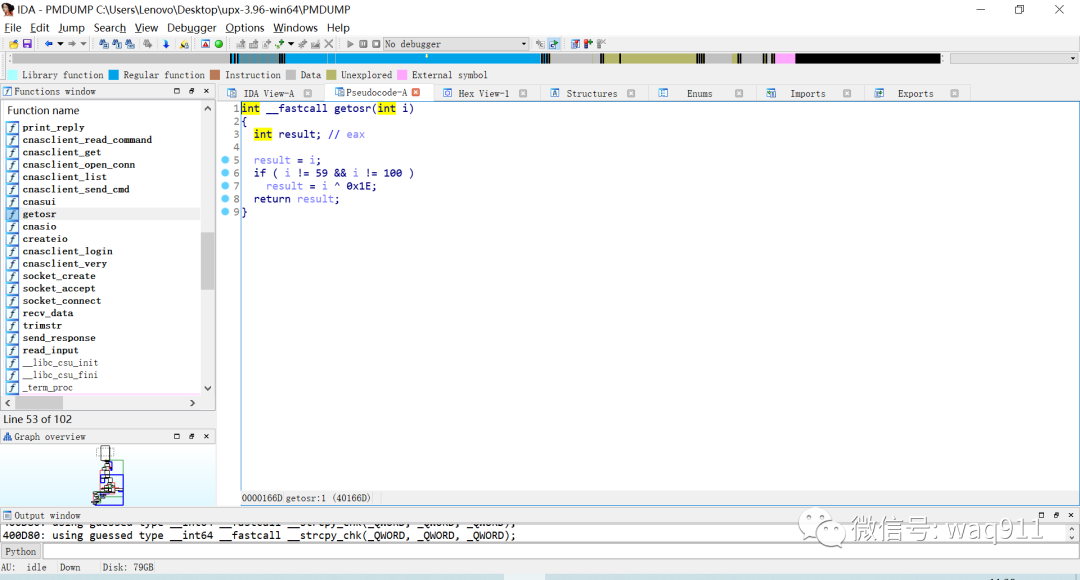

然后查找相关的登陆函数&#xff0c;最终找到&#xff1a;

能够知道用户名user1为nwkv&#xff0c;密码pass1为-/-/~|&#64;_k|nk。

然后就是找加密算法&#xff1a;

之后就简单了&#xff0c;正常按照算法写个Python的小脚本&#xff0c;然后跑出来就行了。

总的来说&#xff0c;这次能力验证题出的还是挺有意思的&#xff0c;基本都围绕着真实取证环境构思的题目。基于这个思路&#xff0c;可能明年的取证题会更有意思&#xff0c;表示期待。