作者:123454ewefewf | 来源:互联网 | 2023-05-31 23:06

6年,大型攻防演练活动已历经时间洗礼,历炼出独特的姿态,企业安全建设随之演进。变化,成为自然而然的结果。我们非常好奇,企业在技术、人才、意识、预算投入等各个维度,都潜移默化的发生着什么样的变化?基础

6年,大型攻防演练活动已历经时间洗礼,历炼出独特的姿态,企业安全建设随之演进。变化,成为自然而然的结果。

我们非常好奇,企业在技术、人才、意识、预算投入等各个维度,都潜移默化的发生着什么样的变化?基础设施在6年间,也从线下IDC逐渐向云化加速的方向发展,这种IT环境的变化带来了架构优化的同时,安全防守的手段和理念,在攻防过程中是有更多加分项,还是产生了更多无暇顾及的风险敞口?

阿里云与长亭科技再次联手,以云厂商的安全全局和攻防技术为切入,将云上和云下一体化,描绘政企机构的安全建设水平因攻防演练产生的变化。

联合发布:阿里云X长亭科技

合作机构:公安部第一研究所、CIO时代、新基建创新研究院、安在新媒体、数世咨询

报告对国内300余个重点机构CIO/CSO进行了定量调研,并辅以多名安全甲方的定性访谈,以一手的资料和视角,深入探究6年历练,我国政企机构安全防御建设的水平演进成果,希望可以成为关键信息基础设施企事业单位,面向未来安全建设的一本最佳实践参考材料。

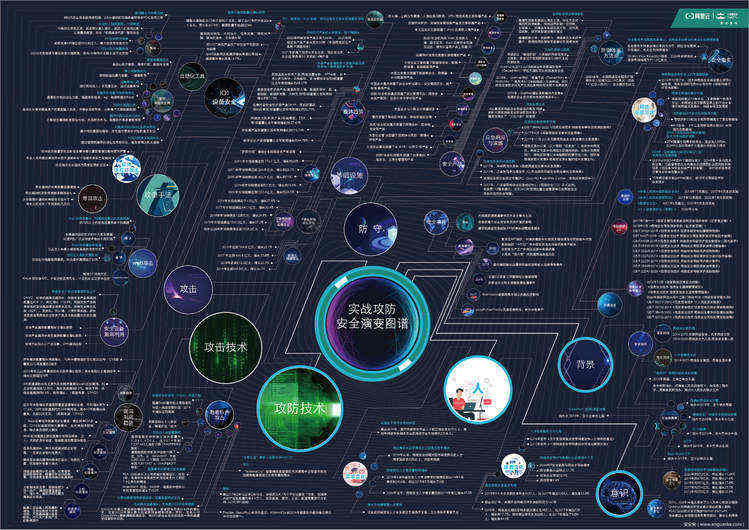

亮点1:全网首张《实战攻防安全演变图谱》

图谱从背景、人、意识、攻防技术等方向,以近50余个细分维度全面展开2016-2021攻防之变的具体内容,展现给所有读者一个最佳观察视角。

亮点2:300余位企业安全负责人调研结果分析

此次报告向面向全体政企机构的企业首席信息官(CIO)、首席安全官(CSO)、首席技术官(CTO)、首席科技官、信息化负责人或拥有同等职责的IT负责人、企业网络安全负责人展开,共收集到332份有效样本,探讨近40个安全细项变化,从“参与大型攻防演练的企业”和“全体参与调研的企业”两个维度数据进行分析,观察大型攻防演练活动对直接参与的企业和整个安全行业分别带来了怎样的影响。

观点前瞻:

(以下观点围绕参与攻防演练的企业调研数据展开)

攻防演练促进企业对安全建设的重视程度

实战攻防催化人才重视程度,企业开展多样人才培养模式

企业对攻击手段多样化的感知愈发明显,钓鱼邮件攻击、安全设备漏洞攻击、VPN攻击成为新的三大入侵手段

近半数企业遭受过0day漏洞攻击,1day/Nday漏洞仍是企业遭受攻击大缺口之一

PC、服务器、Web系统成为企业内最易遭受攻击的三大阵地

攻防演练促进下,企业安全图谱中防护产品的种类日渐丰富

企业对自身安全防御水平评价并不高,近7成企业认为自己仍处在基础和进阶阶段

实战攻防时代,安全运营能力受到企业关注,近9成企业增加了新的威胁感知手段

亮点3:4位CSO代表观点+4个最佳演进案例

我们对4位安全部门负责人进行深度访谈,以最直观的视角,感受他们在企业关键信息基础设施攻防能力演进的过程中有怎样的感受与心得。同时我们深入调研整理了4个极具代表性的企业实践案例,希望能成为关键基础设施企事业单位,面向未来安全建设的一本最佳实践参考。

亮点4:行业大咖联袂推荐

本次报告的成功编写离不开各个合作机构的大力支持,同时我们也获得了多位安全领域资深专家的关于报告的推荐序言,先睹为快。

对抗是网络安全的本质内涵之一,只有不断的提升对抗能力,才能做好网络防御工作,保障国家安全,护航数字经济的发展。此为监管部门提出“三化六防”理念的本因。尤其是近年来组织的大型实战化演练活动,极大的检验并提升了各机构组织在对抗中具备的真实能力。对用户安全意识的提升和整个安全产业的推动效果非常明显,各组织机构的对抗能力均不同程度的有所提升和加强。

(报告序言节选)

--数世咨询创始人兼总经理 李少鹏

比如企业安全业者(即所谓甲方),过去,领导不重视,部门不配合,员工无意识,这种情况下,“三夹板”的最佳选择,就是自甘“边缘化”,低调意味着多一事不如少一事。而现在,一切都反过来了,领导高度重视,部门利害相关,员工意识渐进,你变成了“重中之重”,成了外引内联的中枢,再想得过且过而被“边缘化”就不合时宜。相反,你得积极主动,要充分利用资源,并善于转嫁甚至制造压力,以强化整个企业在安全理念和文化上的跃迁。

(报告序言节选)

——安在新媒体创始人 张耀疆

全球疫情和新常态远程办公出现,我们观测到了高度复杂的攻击。之前发生的SolarWinds APT攻击,国际顶级安全公司沦陷。2020年阿里云成功防御的资源耗尽型DDoS攻击,已经刷新了历史观测最大规模记录。可以断言,攻击已发展到国际化、规模化、组织化阶段。如此攻防态势下,“即插即用”的外挂式安全无异于赤膊上阵。云已经存蓄了相应的安全能力,在复杂攻击中呈现出特有的优势。

(报告序言节选)

——阿里巴巴集团副总裁、阿里云智能安全总经理 肖力

过去六年,是企业攻防能力发生巨变的六年。一次次实战化的攻防演练,不断地提升着企业、厂商对安全的认知,也不断推动着企业安全能力的升级。有的企业在一次又一次的被“打穿”的迷茫之中寻求能力建设之道,有的企业即便在一次“大考”中得幸“全身而退”,也丝毫不敢懈怠,继续挖掘短板并寻求能力提升之道。攻防演练成为了新时代企业安全能力验证的利器,不断推动着企业安全建设向前迈进。

(报告序言节选)

——长亭科技联合创始人、首席安全研究员杨坤

以攻防为始,以攻防为终,这是安全人的宿命。

更多惊喜等待您的亲启,扫描下方二维码免费领取,我们将与您一同开启网络安全攻防之变的世界。数量有限,速点~